Jenis-Jenis Error pada Website – Salah satu hal yang dapat membuat kesal para pengguna internet ialah menghadapi pesan kesalahan saat mencoba mengakses situs web.

Dari kode status HTTP yang muncul mengindikasikan bahwa terjadi error pada website yang dapat disebabkan oleh berbagai macam penyebab.

Dalam artikel ini, kami akan membahas jenis-jenis error yang sering muncul saat menjelajahi web serta memberikan panduan singkat tentang cara mengatasinya.

Berikut penjelasannya!

Baca juga: Cara Memperbaiki Situs yang Mengalami Kesalahan Teknis! (herza.id)

Jenis-Jenis Error pada Website

Error pada website adalah pesan kesalahan yang muncul ketika Anda menjelajahi suatu website.

Terdapat berbagai macam jenis-jenis error yang terjadi pada website seperti error 400, 401, 402, 403 dan lainnya.

Tentunya jenis-jenis error tersebut memiliki arti dan cara penyelesaian yang berbeda. Untuk itu simak terus artikel berikut ini:

Error 400 Bad Request

Pertama, kode yang termasuk dalam jenis-jenis error ialah Error 400 atau biasa yang disebut Error Bad Request.

Error 400 Bad Request adalah pesan error yang dikeluarkan oleh server web ketika kita mencari sesuatu di website, namun permintaan tersebut tidak dapat dipahami atau diproses oleh server.

Ini adalah salah satu kode status HTTP yang umum terjadi dan dapat disebabkan oleh berbagai alasan.

Beberapa alasan umum mengapa Error 400 Bad Request dapat terjadi meliputi:

- Kesalahan syntax dalam URL.

- Data formulir yang tidak valid.

- Kurangnya hak akses.

- Ukuran permintaan yang terlalu besar

Cara Mengatasi Error 400 Bad Request

- Periksa URL:

Pastikan URL yang Anda akses benar dan tidak mengandung karakter yang tidak valid. - Perbarui Halaman:

Cobalah memuat ulang halaman web yang menghasilkan kesalahan. Terkadang, kesalahan ini hanya bersifat sementara. - Hapus Cookie dan Cache:

Menghapus cookie dan cache browser Anda dapat membantu mengatasi masalah yang mungkin terjadi karena data yang tersimpan di browser. - Periksa Izin Akses:

Pastikan Anda memiliki izin yang tepat untuk mengakses sumber daya yang diminta. Jika tidak, hubungi administrator web atau penyedia layanan. - Kurangi Ukuran Permintaan:

Jika kesalahan terjadi karena ukuran permintaan yang terlalu besar, pertimbangkan untuk mengurangi ukuran data yang Anda kirimkan atau menguploadnya dalam beberapa bagian. - Gunakan alat pengembangan web:

Jika Anda adalah seorang pengembang web, gunakan alat pengembangan web seperti Chrome DevTools atau Firebug untuk menganalisis permintaan HTTP Anda dan menemukan kesalahan yang mungkin.

Jika setelah mencoba langkah-langkah di atas Anda masih mengalami Error 400 Bad Request, maka masalahnya mungkin terletak pada sisi server web yang Anda akses.

Dalam hal ini, Anda harus menghubungi administrator server atau pemilik situs web untuk mendapatkan bantuan lebih lanjut.

Baca juga: Cara Memperbaiki Internal Server Error, Yuk Cari Tahu! (herza.id)

Error 401 Server Unauthorized

Error 401 Server Unauthorized adalah kode status HTTP yang menunjukkan bahwa server menolak permintaan klien karena klien tidak memiliki otorisasi atau izin yang diperlukan untuk mengakses sumber daya yang diminta.

Dalam hal ini, klien perlu memberikan kredensial atau token yang valid untuk memperoleh akses yang sah ke sumber daya tersebut.

Ini sering digunakan dalam konteks otentikasi dan keamanan web.

Cara mengatasi Error 401 Server Unauthorized

- Periksa kredensial:

Pastikan Anda telah memasukkan kredensial yang benar, seperti nama pengguna dan kata sandi, jika diperlukan. - Verifikasi izin:

Pastikan Anda memiliki izin yang sesuai untuk mengakses sumber daya yang diminta. - Cek sesi atau token:

Jika Anda menggunakan sistem otentikasi berbasis token atau sesi, pastikan token atau sesi Anda masih valid. - Coba ulang permintaan:

Terkadang, kesalahan 401 mungkin terjadi karena masalah jaringan sementara atau masalah server.

Coba muat ulang halaman atau ulangi permintaan setelah beberapa saat. - Periksa header permintaan:

Pastikan header permintaan HTTP Anda mengandung informasi otentikasi yang sesuai, seperti header “Authorization” jika diperlukan oleh server. - Periksa konfigurasi server:

Jika Anda adalah administrator server atau pengembang, pastikan konfigurasi server Anda mengizinkan otentikasi yang benar dan bahwa aturan izin diatur dengan benar. - Gunakan HTTPS:

Jika Anda mengakses sumber daya melalui HTTP Basic Authentication, pastikan Anda mengaksesnya melalui koneksi HTTPS yang aman untuk menghindari risiko kebocoran kredensial.

Baca juga: Cara Mengatasi Error 401 “Server Unauthorized”

Error 402: Payment Required Error

Error 402: Payment Required adalah salah satu kode status HTTP yang termasuk ke dalam jenis-jenis error yang mengindikasikan bahwa akses ke sumber daya yang diminta memerlukan pembayaran untuk mendapatkan akses.

Ini jarang digunakan dalam praktiknya dan biasanya digunakan dalam konteks layanan berbayar atau langganan.

Cara mengatasi Error 402: Payment Required

- Periksa kembali permintaan:

Pastikan permintaan Anda telah diotorisasi dan Anda telah membayar untuk mengakses sumber daya tersebut jika memang diperlukan. Pastikan kredensial atau token pembayaran Anda valid. - Lakukan pembayaran:

Jika Anda yakin bahwa Anda seharusnya memiliki akses ke sumber daya ini dan Anda belum melakukan pembayaran, ikuti prosedur pembayaran yang ditentukan oleh penyedia layanan atau situs web. - Hubungi penyedia layanan:

Jika Anda mendapatkan Error 402 meskipun yakin telah membayar atau ada masalah pembayaran yang tidak dapat Anda selesaikan sendiri, hubungi penyedia layanan atau administrator situs web untuk bantuan lebih lanjut. - Periksa konfigurasi:

Jika Anda adalah pemilik atau pengelola situs web atau layanan yang menghasilkan Error 402, pastikan bahwa pengaturan pembayaran dan otorisasi telah diatur dengan benar.

Baca juga: Error 402″ Payment Required Error”

Error 403: Server Forbidden

Error 403: Server Forbidden adalah kode status HTTP yang mengindikasikan bahwa server telah menerima permintaan dari klien, tetapi server menolak untuk memprosesnya karena klien tidak memiliki izin atau hak akses yang diperlukan untuk mengakses sumber daya yang diminta.

Ini berarti server secara teknis menghentikan akses ke sumber daya, bahkan jika kredensial atau otentikasi yang benar telah disediakan oleh klien.

Cara mengatasi Error 403: Server Forbidden

- Periksa izin akses:

Pastikan Anda memiliki izin yang sesuai untuk mengakses sumber daya yang diminta termasuk memeriksa hak akses ke file atau direktori. - Periksa kredensial:

Jika otentikasi diperlukan, pastikan Anda telah memasukkan kredensial yang benar, seperti nama pengguna dan kata sandi. - Cek token atau sesi:

Jika Anda menggunakan otentikasi berbasis token atau sesi, pastikan token atau sesi Anda masih berlaku. - Periksa aturan server:

Jika Anda adalah administrator server atau pengembang, pastikan bahwa aturan izin pada server Anda telah diatur dengan benar termasuk mengonfigurasi file .htaccess. - Periksa perangkat lunak keamanan:

Jika Anda menggunakan perangkat lunak keamanan atau firewall yang ketat, pastikan itu secara sengaja memblokir akses ke sumber daya yang diminta. - Hubungi administrator:

Jika Anda yakin telah memenuhi semua persyaratan akses yang diperlukan, hubungi administrator situs web atau penyedia layanan untuk meminta klarifikasi atau bantuan lebih lanjut.

Oleh karena itu, untuk mengatasinya, Anda harus memastikan bahwa Anda memiliki izin yang tepat atau bahwa server telah dikonfigurasi dengan benar untuk mengizinkan akses Anda ke sumber daya yang diminta.

Baca juga: Cara Memperbaiki Error 403 Forbidden di WordPress, Ini Dia! – (herza.id)

Error 404 Server Not Found

Error 404 Server Not Found adalah kode status HTTP yang menunjukkan bahwa server tidak dapat menemukan sumber daya yang diminta oleh klien (biasanya browser web).

Ini adalah salah satu jenis error yang paling umum terjadi saat browsing web, dan itu berarti halaman yang diminta tidak ada di server atau URL yang dimasukkan salah.

Cara mengatasi Error 404 Server Not Found

- Periksa URL:

Pastikan URL yang Anda masukkan benar dan lengkap. Cek kembali penulisan URL, termasuk tanda miring (/) atau parameter yang sesuai. - Muat ulang halaman:

Kadang-kadang, kesalahan 404 dapat bersifat sementara.

Coba muat ulang halaman web untuk melihat apakah masalahnya masih ada. - Cari sumber daya:

Jika Anda yakin sumber daya seharusnya ada di server, Anda dapat mencoba mencarinya dengan menggunakan mesin pencari di situs web tersebut atau dengan navigasi melalui beranda situs. - Periksa tautan:

Jika Anda mengklik tautan dari halaman web lain yang menghasilkan Error 404, tautan tersebut mungkin rusak atau tidak lagi valid.

Anda dapat melaporkan masalah ini kepada pemilik situs web yang Anda kunjungi. - Periksa konfigurasi server:

Jika Anda adalah administrator situs web atau pengembang, pastikan bahwa file atau sumber daya yang diminta telah diunggah dengan benar ke server, dan konfigurasi server Anda telah diatur dengan benar untuk menangani permintaan tersebut. - Gunakan tautan alternatif:

Jika Anda mencoba mengakses sumber daya yang tidak lagi tersedia atau telah dipindahkan, pertimbangkan untuk mencari tautan alternatif yang mengarah ke sumber daya yang Anda butuhkan. - Hubungi administrator:

Jika Anda terus mengalami masalah Error 404 dan yakin bahwa halaman yang dituju tersedia, hubungi administrator situs web atau penyedia layanan hosting untuk bantuan lebih lanjut.

Perlu diingat bahwa Error 404 biasanya terjadi karena masalah di sisi server atau URL yang salah, dan sebagian besar solusinya melibatkan perbaikan di sisi pemilik situs web atau pengembangnya.

Baca juga: Error 404: Solusi untuk Mengatasi Halaman Tidak Ditemukan! (herza.id)

Error 405: Method Not Allowed

Selanjutnya, kode yang termasuk ke dalam jenis-jenis error pada website ialah Error 405.

Error 405: Method Not Allowed adalah kode status HTTP yang menunjukkan bahwa server tidak mendukung metode HTTP yang digunakan dalam permintaan klien.

Ini berarti bahwa metode HTTP yang digunakan oleh klien (misalnya, GET, POST, PUT, DELETE) tidak diizinkan untuk halaman yang diminta.

Cara mengatasi Error 405: Method Not Allowed

- Periksa metode HTTP:

Pastikan bahwa Anda menggunakan metode HTTP yang sesuai untuk halaman yang diminta.

Misalnya, jika halaman hanya mendukung metode GET, maka jangan gunakan POST atau metode lain. - Periksa URL:

Pastikan URL yang Anda gunakan benar dan sesuai dengan halaman yang dimaksud.

Kesalahan dalam URL dapat menyebabkan server menolak metode yang digunakan. - Periksa dokumentasi:

Jika Anda adalah pengembang yang mengakses API atau layanan web, periksa dokumentasi yang disediakan oleh penyedia layanan untuk mengetahui metode HTTP yang diizinkan. - Gunakan metode yang benar:

Jika Anda tidak yakin metode HTTP yang harus digunakan, atau jika sumber daya memerlukan metode yang tidak Anda ketahui, hubungi pemilik situs web atau penyedia layanan untuk mendapatkan panduan lebih lanjut. - Periksa konfigurasi server:

Jika Anda adalah administrator server atau pengembang yang mengelola server, pastikan konfigurasi server Anda mengizinkan metode HTTP yang sesuai untuk halaman yang diminta. - Gunakan permintaan yang sesuai:

Jika Anda tidak memiliki kendali atas server yang menghasilkan Error 405, pastikan bahwa Anda menggunakan permintaan yang sesuai dan mendukung metode yang diizinkan oleh server.

Oleh karena itu, langkah utama dalam mengatasi kesalahan ini adalah memastikan bahwa Anda menggunakan metode yang sesuai dengan sumber daya yang Anda akses dan memeriksa dengan hati-hati URL dan dokumentasi yang relevan jika perlu.

Baca juga: Error 405: Solusi untuk Mengatasi Akses Terbatas! (herza.id)

Error 406 Not Acceptable

Error 406 Not Acceptable adalah kode status HTTP yang menunjukkan bahwa server menolak untuk memberikan sumber daya yang diminta karena klien (biasanya browser web) tidak dapat menerima format atau jenis data yang disediakan oleh server.

Ini berarti bahwa server tidak dapat memenuhi preferensi tipe konten yang dinyatakan dalam header permintaan Accept oleh klien.

Cara mengatasi Error 406 Not Acceptable

- Periksa header Accept:

Pastikan bahwa header Accept dalam permintaan HTTP Anda mengandung tipe konten yang dapat diterima oleh klien.

Jika Anda hanya ingin menerima tipe konten tertentu, pastikan untuk mengaturnya dengan benar dalam header Accept. - Perbarui preferensi tipe konten:

Jika Anda sebagai pengembang situs web atau layanan, periksa konfigurasi server Anda dan pastikan server Anda dapat memberikan tipe konten yang diminta oleh klien.

Ini mungkin melibatkan penyesuaian konfigurasi server atau menyediakan konten dalam format yang sesuai. - Gunakan tipe konten yang umum:

Jika Anda sebagai pengguna mendapatkan Error 406, cobalah menghapus header Accept atau menggunakan nilai yang lebih umum untuk tipe konten (seperti / atau text/html) dalam permintaan Anda. - Gunakan tautan alternatif:

Jika Anda mencoba mengakses sumber daya yang memiliki beberapa format tipe konten, pertimbangkan untuk mencari tautan atau URL alternatif yang menyediakan format yang sesuai dengan preferensi Anda. - Hubungi administrator:

Jika Anda sebagai pengguna mengalami kesalahan ini dan tidak dapat mengatasi masalah dengan mengubah preferensi tipe konten, Anda dapat menghubungi administrator situs web atau penyedia layanan untuk mendapatkan bantuan lebih lanjut.

Baca juga: Mengatasi Error 406: Solusi untuk Kendala Not Acceptable – Herza.ID

Error 408 Request time out

Kode terakhir yang termasuk ke dalam jenis-jenis error pada website ialah error 408.

Error 408 Request Timeout adalah kode status HTTP yang menunjukkan bahwa server menganggap permintaan dari klien telah berakhir karena waktu yang diizinkan untuk klien untuk mengirimkan permintaan telah habis.

Ini terjadi ketika server tidak menerima permintaan dari klien dalam jangka waktu yang ditentukan.

Cara menyelesaikan Error 408 Request Timeout

- Coba lagi:

Kesalahan ini sering kali terjadi secara sementara karena masalah jaringan atau lalu lintas tinggi pada server.

Coba muat ulang halaman atau lakukan permintaan lagi setelah beberapa saat. - Periksa koneksi internet:

Pastikan bahwa koneksi internet Anda stabil dan tidak terputus.

Kesalahan 408 dapat muncul jika koneksi terputus saat mengirim permintaan. - Periksa server:

Jika Anda adalah pemilik situs web atau pengembang yang mengelola server, periksa log server Anda untuk melihat apakah ada masalah kinerja atau konfigurasi yang dapat menyebabkan kesalahan ini. - Periksa firewall atau perangkat jaringan:

Firewall atau perangkat jaringan tertentu dapat mengakibatkan waktu habis permintaan.

Pastikan tidak ada perangkat ini yang memblokir permintaan Anda. - Periksa lalu lintas jaringan:

Jika ada lalu lintas jaringan yang tinggi, server dapat memiliki waktu tanggapan yang lebih lama.

Pastikan bahwa server mampu menangani lalu lintas yang datang. - Optimalkan permintaan:

Jika Anda sebagai pengembang, pertimbangkan untuk mengoptimalkan permintaan Anda sehingga mereka dapat diproses lebih cepat oleh server.

Ini mungkin melibatkan mengurangi jumlah permintaan yang dibuat atau mengoptimalkan kode Anda. - Hubungi penyedia layanan:

Jika Anda terus mengalami Error 408 dan masalahnya tidak dapat diatasi, Anda dapat menghubungi penyedia layanan atau administrator situs web untuk mendapatkan bantuan lebih lanjut dalam mendiagnosa dan memperbaiki masalah ini.

Baca juga: Cara Mengatasi Error: max-execution_time WordPress – Herza.ID

Kesimpulan

Dalam artikel ini, kita telah menggali jenis-jenis error yang sering terjadi saat mengakses situs web.

Kesalahan-kesalahan ini seringkali merupakan hasil dari kesalahan manusia, konfigurasi server yang salah, atau masalah jaringan.

Selain itu, salah satu faktor yang dapat menyebabkan kesalahan seperti 404 (Not Found) atau yang lainnya adalah kualitas layanan web hosting.

Untuk itu, Anda harus lebih cermat dalam memilih penyedia hosting dan memilih layanan web hosting yang sesuai dengan kebutuhan Anda

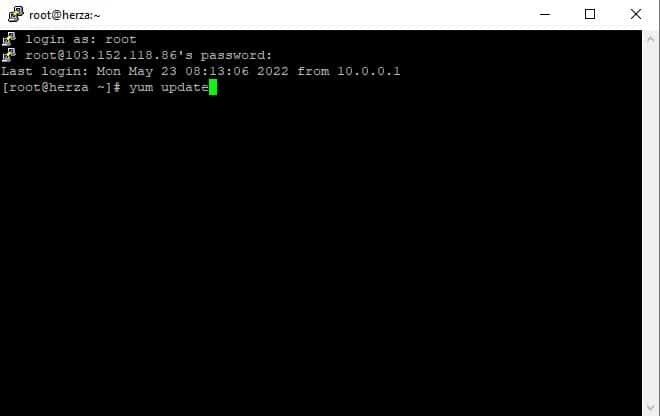

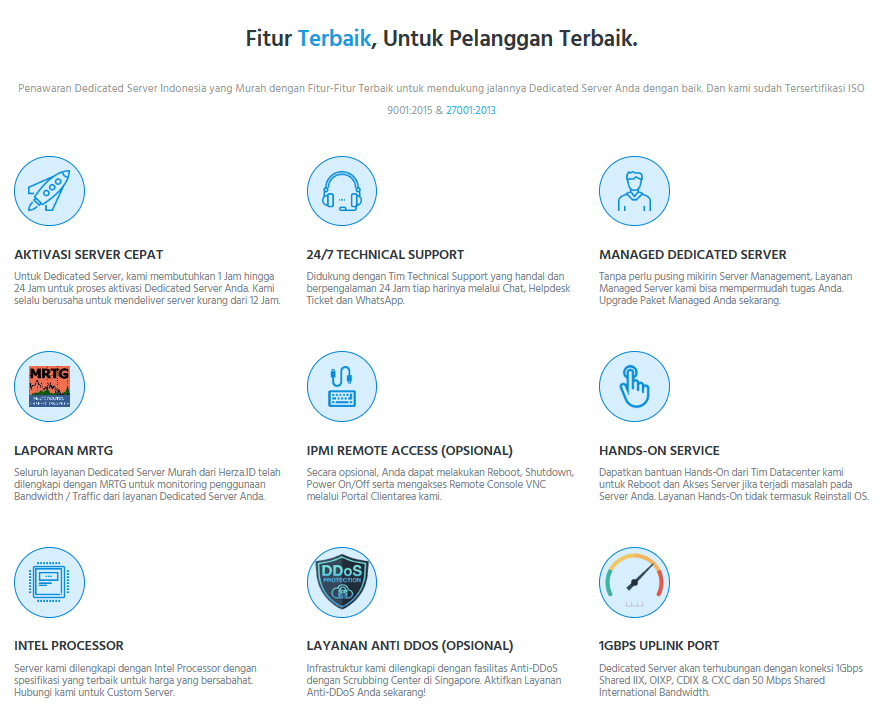

Herza Cloud menyediakan beberapa layanan hosting seperti Web Hosting Murah, VPS dan Dedicated Server dengan Kualitas yang handal dan keamanan yang tinggi.

Seluruh jaringan Server dari Herza Cloud adalah 100% CLOUD ENVIRONMENT yang menjamin Konektivitas dan Kecepatan Loading Website Anda.

Semua Paket VPS Murah kami dengan Performa dan Teknologi Terkini, menggunakan 100% SSD dengan konfigurasi RAID 10 untuk keamanan data anda, generasi terkini dari Intel CPU dan 99,9% Garansi Uptime dan berlokasi di Data Center Indonesia.

Untuk informasi lebih lanjut silahkan hubungi kami di sini!